本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.ldbm.cn/p/494427.html

如若内容造成侵权/违法违规/事实不符,请联系编程新知网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!相关文章

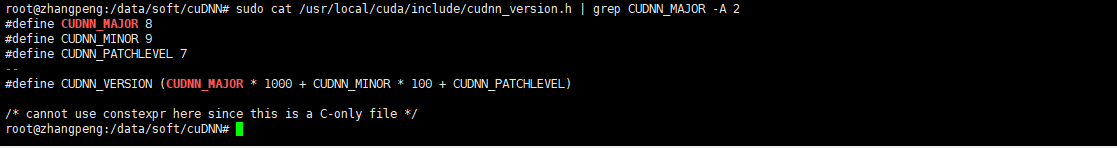

ubuntu22.04安装显卡驱动与cuda+cuDNN

背景:

紧接前文:Proxmox VE 8.4 显卡直通完整指南:NVIDIA 2080 Ti 实战。在R740服务器完成了proxmox的安装,并且安装了一张2080ti 魔改22g显存的的显卡。配置完了proxmox显卡直通,并将显卡挂载到了vm 301(…

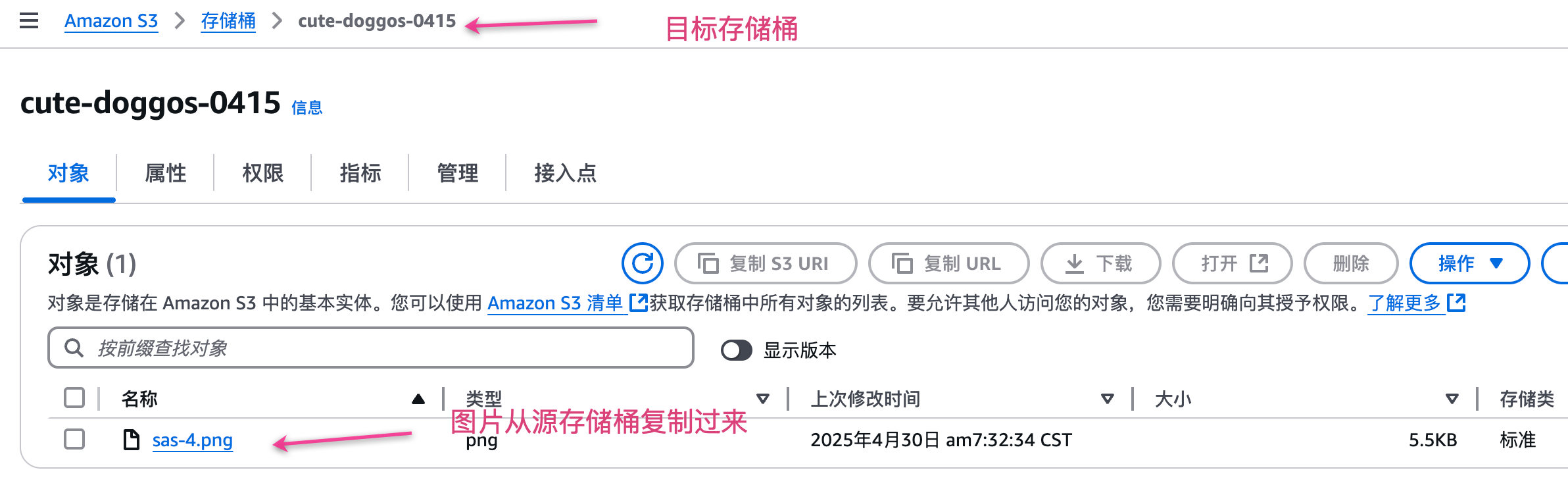

S3 跨账户复制:增强云中的灾难恢复计划

您准备好提升您的云和 DevOps 技能了吗? 🐥《云原生devops》专门为您打造,我们精心打造的 30 篇文章库,这些文章涵盖了 Azure、AWS 和 DevOps 方法论的众多重要主题。无论您是希望精进专业知识的资深专业人士,还是渴望…

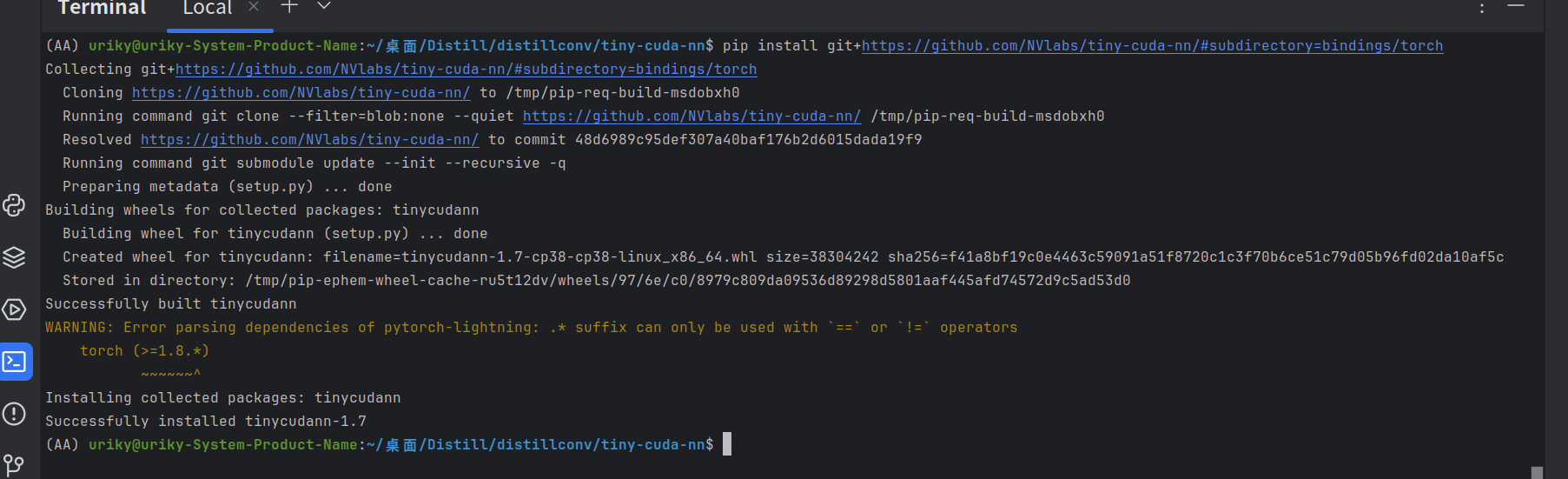

tinycudann安装过程加ubuntu18.04gcc版本的升级(成功版!!!!)

使用的是 Linux,安装以下软件包

sudo apt-get install build-essential git安装 CUDA 并将 CUDA 安装添加到您的 PATH。 例如,如果您有 CUDA 12.6.3,请将以下内容添加到您的/usr/local/~/.bashrcexport PATH"/usr/local/cuda-12.6.3/bi…

[蓝桥杯 2023 国 Python B] 划分 Java

import java.util.*;public class Main {public static void main(String[] args) {Scanner sc new Scanner(System.in);int[] arr new int[41];int sum 0;for (int i 1; i < 40; i) {arr[i] sc.nextInt();sum arr[i];}sc.close();int target sum / 2; // 最接近的两…

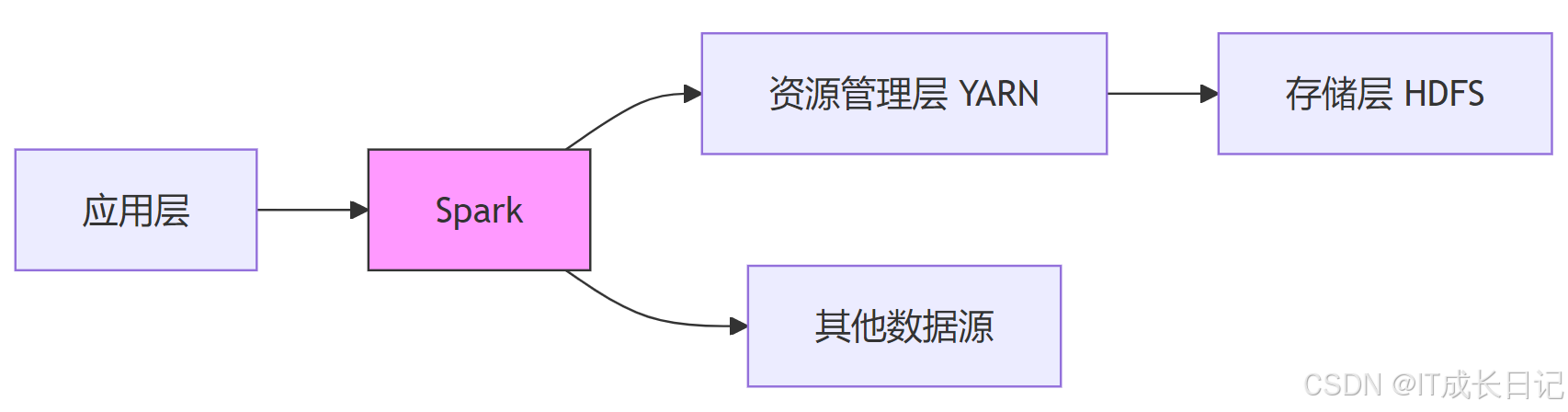

【Spark入门】Spark简介:分布式计算框架的演进与定位

目录

1 大数据计算框架的演进历程

1.1 Hadoop MapReduce:第一代分布式计算框架

1.2 Spark的诞生与革新

2 Spark的核心架构与优势

2.1 Spark架构概览

2.2 Spark的核心优势解析

3 Spark的适用场景与定位

3.1 典型应用场景

3.2 技术定位分析

4 Spark与Hadoop…

【3】CICD持续集成-k8s集群中安装Jenkins-agent(主从架构)

一、背景:

Jenkins Master/Slave架构,Master(Jenkins本身)提供Web页面让用户来管理项目和从节点(Slave),项目任务可以运行在Master本机或者分配到从节点运行,一个Master可以关联多个…

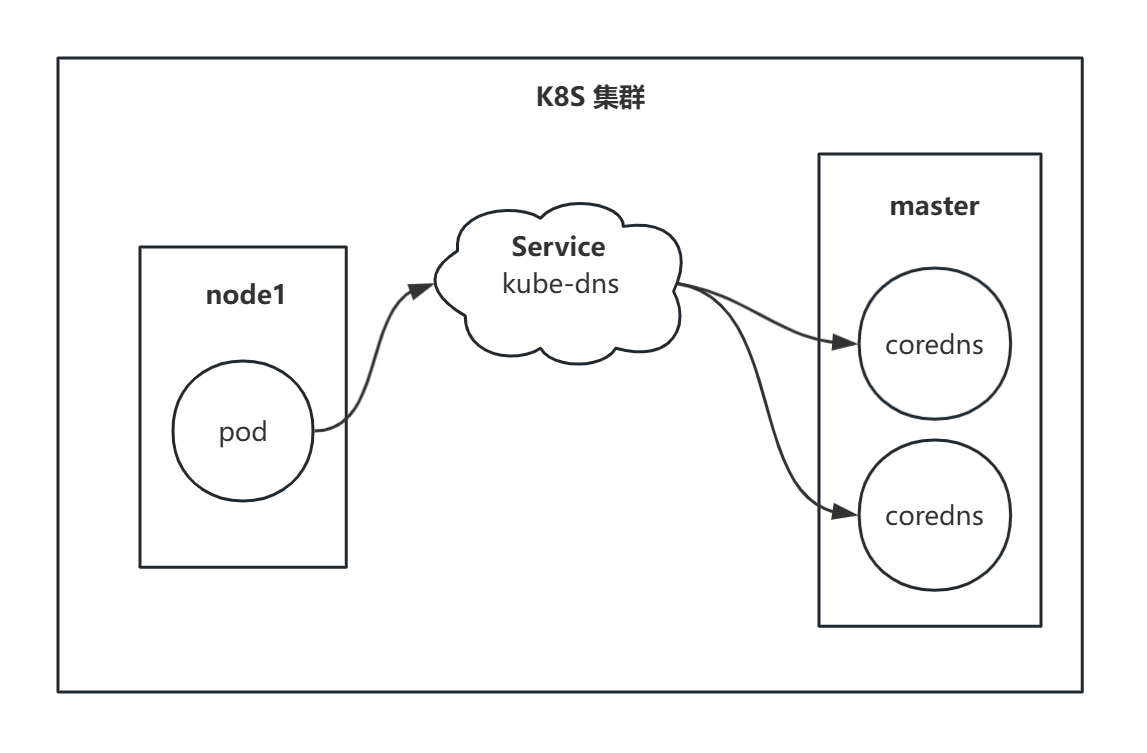

K8S Service 原理、图例——深度好文

一、理论介绍

1.1、3W 法则 1、是什么? Service 是一种为一组功能相同的 pod 提供单一不变的接入点的资源。当 Service 存在时,它的IP地址和端口不会改变。客户端通过IP地址和端口号与 Service 建立连接,这些连接会被路由到提供该 Service 的…

Pacman-Multi-Agent Search

文档

代码及文档:通过网盘分享的文件:code 链接: https://pan.baidu.com/s/1Rgo9ynnEqjZsSP2-6TyS8Q?pwdn99p 提取码: n99p 补充核心代码 核心代码内容:

multiAgents.py

"""

multiAgents.py

--------------

This file con…

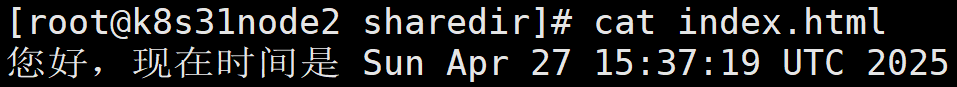

K8S Pod 常见数据存储方案

假设有如下三个节点的 K8S 集群: k8s31master 是控制节点 k8s31node1、k8s31node2 是工作节点 容器运行时是 containerd 一、理论介绍

1.1、Volumes 卷

Kubernetes 的卷是 pod 的⼀个组成部分,因此像容器⼀样在 pod 的规范(pod.spec&#x…

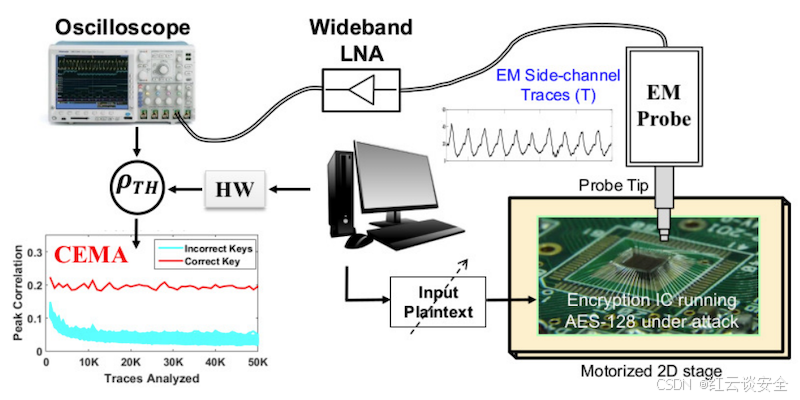

针对密码学的 EM 侧信道攻击

基于电磁的侧信道攻击是非侵入式的,这意味着攻击者无需物理接触设备即可窃取信息。我们将了解这些电磁侧信道攻击的工作原理。

我们之前介绍了侧信道攻击的概念:它们是什么,以及为什么它们会成为重大的硬件安全威胁。在众多形式的侧信道攻击中,最强大的一种是电磁 (EM) 攻…

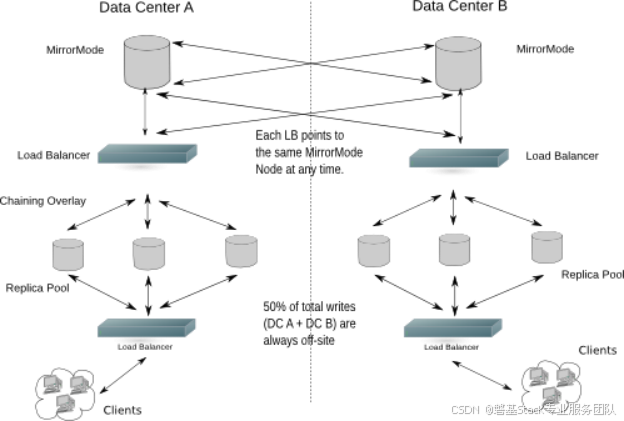

Ldap高效数据同步- MirrorMode双主复制模式配置详解(上)

#作者:朱雷 文章目录 一、Syncrepl 复制和MirrorMode复制1.1. 什么是复制模式1.2. 什么是 syncrepl同步复制1.3. 什么是 MirrorMode 复制(双主模式)1.4. 双数据中心配置镜像模式架构 二、Ldap环境部署三、配置Mirror复制类型3.1. 配置节点1配…

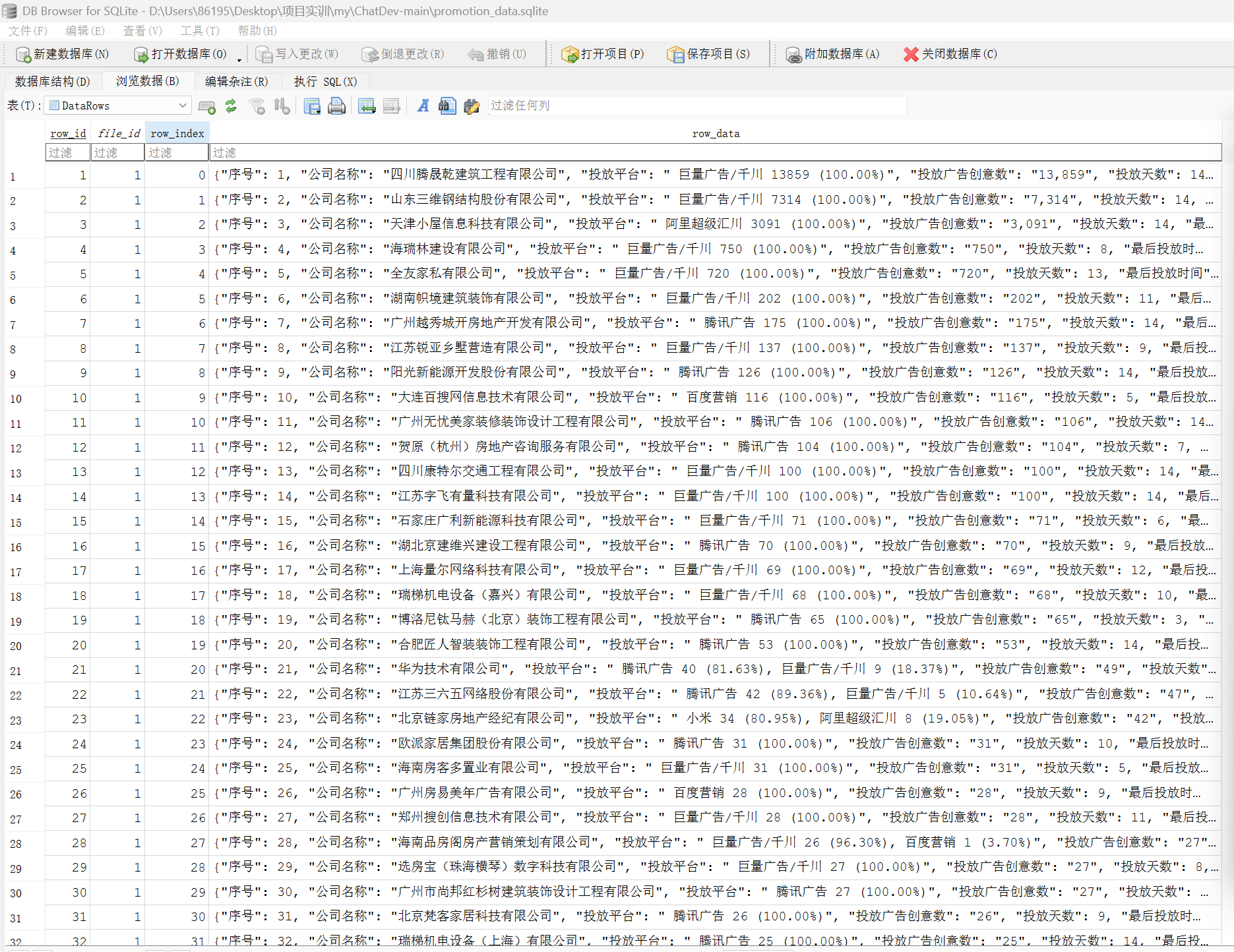

【创新实训项目博客】数据库搭建

1.原因

为了降低模型使用以前训练的数据或者幻觉知识,我们在对话时需要提供相关内容的数据,同时由于需要最新的广告实时数据,实时爬取和版权问题。数据由团队在网上爬取,为了广告内容的有效性,如果长期使用࿰…

Docker:快速搭建 RabbitMQ 集群的技术指南

🚀 1、简述

RabbitMQ 是目前最流行的开源消息中间件之一,广泛应用于解耦、异步通信、削峰填谷等场景。本篇博客将带你通过 Docker 快速搭建 RabbitMQ 集群,并展示 Spring Boot 集成的实践案例,助你高效入门 RabbitMQ 分布式消息系统。

样例代码:https://gitee.com/lhdx…

【Hive入门】Hive基础操作与SQL语法:DML操作全面解析

目录

1 Hive DML操作概述

2 数据加载操作

2.1 LOAD DATA语句

2.2 INSERT语句

3 数据导出操作

3.1 INSERT OVERWRITE DIRECTORY

3.2 使用HDFS命令导出

4 数据更新与删除

4.1 UPDATE语句

4.2 DELETE语句

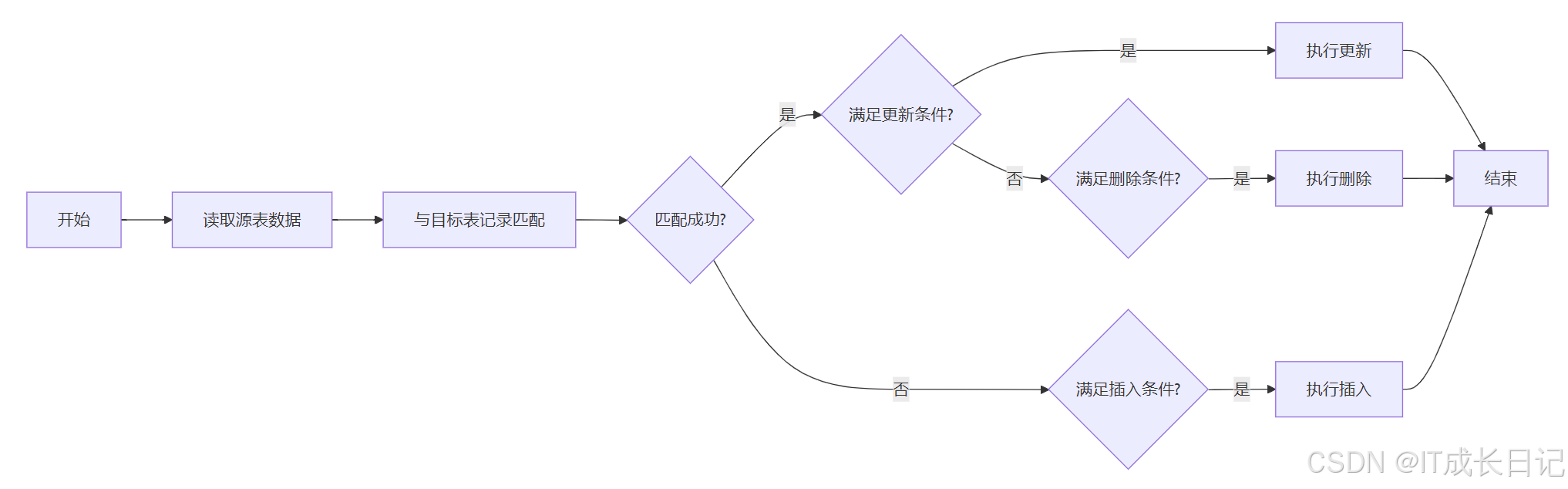

5 MERGE操作(Hive 2.2)

6 性能优化建议…

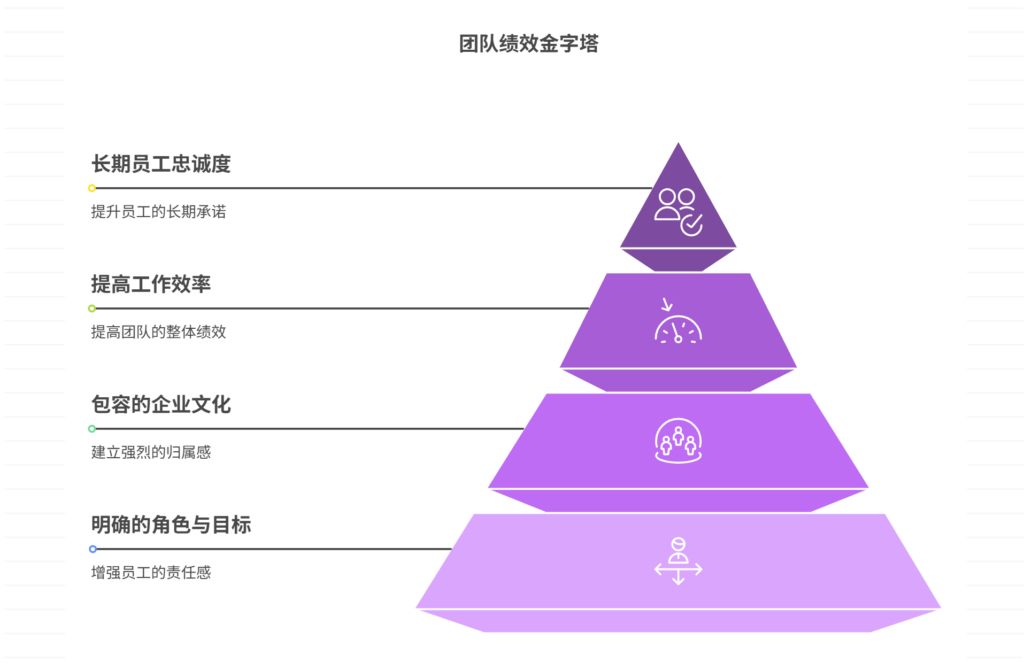

如何培养团队的责任感与归属感

培养团队的责任感和归属感是提升团队整体绩效和工作氛围的关键。 责任感能够激励团队成员主动承担任务并关注结果,而归属感则使员工在团队中感到自己是重要的一部分,增强团队凝聚力。首先,建立明确的角色与目标,可以增强员工的责任…

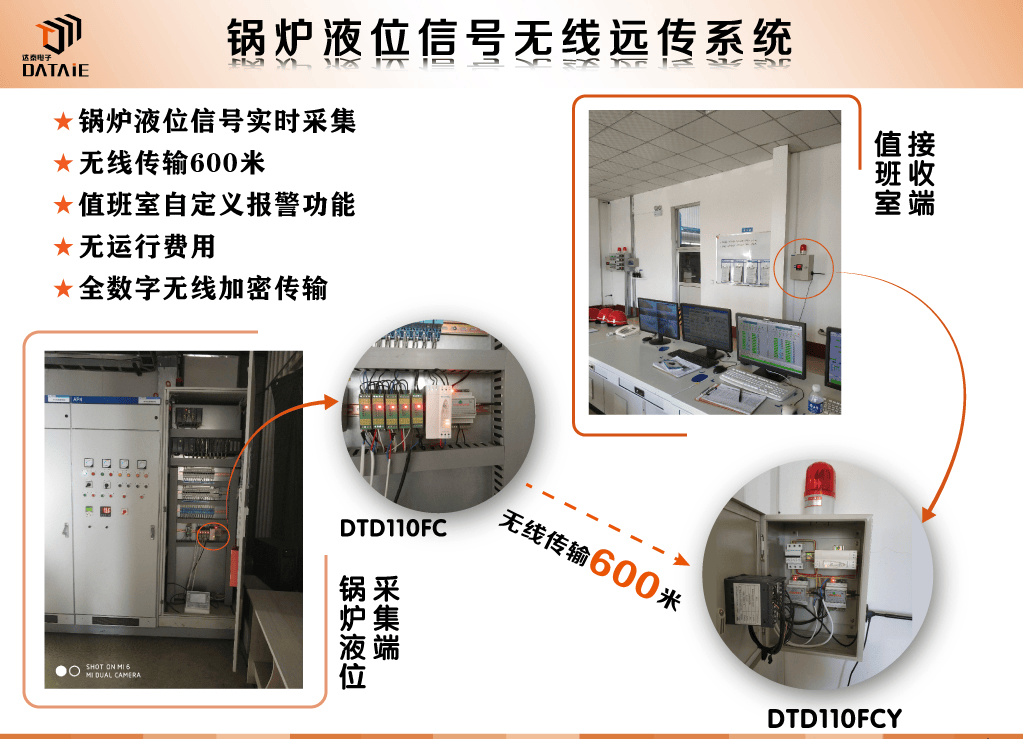

一主多从+自组网络,无线模拟量信号传输专治布线PTSD

无线模拟量信号传输模块通过无线方式实现模拟量信号的传输,采集工业现场标准4~20mA电流信号,并将其转换为无线信号进行传输。

以下是关于无线模拟量信号传输模块实现无线模拟量信号传输的详细介绍:

一、模块原理

无线模拟量信号传输模块的…

[AHOI2001] 质数和分解

import java.util.*;public class Main {static int[] ss new int[201];public static void main(String[] args) {Scanner sc new Scanner(System.in);while (sc.hasNextInt()) { int n sc.nextInt();int num 0; // 记录质数个数int[] dp new int[201];dp[0] 1;for (in…

《AI大模型应知应会100篇》第38篇:大模型与知识图谱结合的应用模式

第38篇:大模型与知识图谱结合的应用模式 摘要

随着大模型(如GPT、BERT等)和知识图谱技术的快速发展,两者的融合为构建更精准、可解释的智能系统提供了新的可能性。本文将深入探讨大模型与知识图谱的能力互补性、融合架构设计以及…

如何排查服务器中存在的后门程序

# 如何排查服务器中存在的后门程序

排查服务器后门程序是一项重要的安全任务,以下是系统化的排查方法:

## 1. 初步检查

- **检查异常进程**:使用 top, htop, ps auxf 查看可疑进程 - **检查网络连接**:使用 netstat -antp, ss …

![[蓝桥杯 2023 国 Python B] 划分 Java](https://i-blog.csdnimg.cn/direct/2d1c2fa0c51746d79270d89994680c43.png)

![[AHOI2001] 质数和分解](https://i-blog.csdnimg.cn/direct/2f4eb646141940a9949052e032a5f211.png)